Cet atelier permet de prendre conscience des traces que nous laissons sur Internet, et apprendre à maîtriser son identité numérique.

Objectif général

Temps de préparation pour l'animateur

Domaine de compétence

Temps requis pour compléter l'activité (pour l'apprenant)

Nom de l'auteur

Matériel supplémentaire

Ressource originellement créée

Introduction

Cet atelier a pour objectif d’aborder les notions d’identité numérique et de protection des données personnelles. Grâce à un jeu de rôle les participant.es vont être amené.es à chercher le maximum d’informations publiées sur Internet, volontairement ou non. Ainsi, il s’agira de réfléchir aux comportements à adopter pour garantir l’intégrité de notre identité sur internet.

Conseils médiation :

Il est conseillé de tester sur vous-même les sites proposés pour l’atelier stalking pour vérifier les informations vous concernant : les jeunes iront probablement taper votre nom. Assurez-vous d’avoir protégé ce que vous avez à protéger au préalable – utilisez pour ça les conseils donnés en partie 3. Il peut également être nécessaire de vérifier au préalable les informations concernant les participant.e.s à l’atelier pour être bien certain que rien de grave ne sera “dévoilé” si l’un des jeunes “stalke” un.e camarade pendant l’activité. Attention à l’effet de groupe si l’activité est mise en place en classe : c’est la raison pour laquelle l’activité connectée ne doit pas durer plus de 20mn.

Afin d’être au point sur ce que sont les données personnelles et l’identité numérique, nous vous conseillons de vous référer à la fiche outil « Les données personnelles »

Qu’est-ce que l’identité numérique ?

Dans un premier temps, il est conseillé de commencer par une petite discussion avec les participant.e.s. Commencer par leur demander ce qui définit leur identité. Noter les réponses sur un tableau ou une grande feuille blanche si besoin (cela peut leur permettre de visualiser ce dont il est question dans cette discussion). Les réponses seront des choses du type noms et prénoms, histoire personnelle etc…

Il est intéressant d’introduire la dimension évolutive de l’identité : ce n’est pas quelque chose de fixe. Nous ne sommes pas les mêmes qu’hier et pas encore ce que nous serons demain, en fonction de nos expériences et de nos vécus.

Poser la question : pensez-vous que votre identité soit la même tout au long de votre vie? Si besoin, donner des exemples (une exposition peut vous passionner pour quelque chose auquel vous n’auriez jamais pensé vous intéresser, une rencontre/une conversation peut faire évoluer votre point de vue sur quelque chose etc.)

Parler de la dimension multiple de l’identité peut également être utile : nous ne nous percevons pas tout à fait de la même manière que celle dont les autres nous voient. Tout cela est constitutif de l’identité.

Et toutes nos identités, personnelles, sociales et culturelles ont une dimension numérique, en fonction des traces qu’on laisse sur le net. C’est notre « moi numérique ».

Demander aux participant.e.s quels types d’informations ielles laissent et sur quels sites. Noter les réponses sur un tableau si besoin. Les réponses seront par exemples :

- Pour le type de traces : commentaires, photos, likes etc.

- Pour le type de sites : facebook, instragram, youtube, forums, blogs, sites de vente en ligne avec le « donnez-votre avis sur le sujet » par exemple etc.

Il s’agit en fait des données publiques (notion de “publication”), à distinguer des données personnelles privées (les informations que l’on renseigne lorsque l’on fait un achat en ligne, par exemple).

Donner l’exemple du profil facebook et montrer un profil en direct : ce qu’ielle aime en termes de musique, de films, ses intérêts, ses amis etc. (Attention : l’individu doit avoir donné son accord / prendre le profil d’une personnalité publique, Mark Zuckerberg par exemple)

Quelle différence entre données personnelles et identité numérique?

Les données personnelles sont finalement les informations personnelles que vous donnez lorsque vous vous inscrivez sur un réseau social ou lorsque vous commandez en ligne, par exemple. Ce sont des données qui ne sont pas visibles par tout le monde mais qui sont réutilisables dans une optique commerciale, pour effectuer de la publicité ciblée par exemple. L’identité numérique correspond quant à elle à toutes les traces que vous laissez consciemment : photos, commentaires, mais aussi les publications des autres dans lesquelles vous êtes cité, toutes les recherches auxquelles vous pouvez finalement être associé personnellement ou par un tiers. Il s’agit de tout ce qui peut être visible par tous les utilisateur.rice.s du web.

Ce que les autres perçoivent de nous

Demander à un volontaire parmi les participant.e.s de montrer son profil Facebook (ou Twitter, ou Instagram, selon l’âge des participants, mais aussi selon ses usages). Tout d’abord, ne pas le montrer, simplement demander si selon lui, son profil correspond à son identité réelle. Demander au participant.e.s si l’image qu’ielle donne sur le réseau reflète sa personnalité. Sans tout dévoiler, ielle peut apporter quelques éléments de réponses. Passons ensuite aux regards des autres !

Ouvrir le profil du volontaire. Explorer ensemble à l’aide d’un rétroprojecteur. Les autres participant.e.s regardent, et écrivent ensuite sur un papier le ressenti qu’ielles ont eu en voyant le profil.

Guider au besoin. Quelles sont ses passions, ses passes-temps ? Quel est son milieu social ? Que retenez-vous de sa personnalité ? Qui sont ses amis et sa famille ? Voici autant de pistes à explorer et éclairer !

Quand chacun.e a fini de prendre ses notes, vous n’avez plus qu’à échanger. Chacun leur tour, ielles vont dire ce qu’ielles ont écrit sur le « dévoué » et argumentent. Laisser réagir le volontaire en question.

Si le temps le permet, répéter l’opération avec d’autres comptes (Instagram ou Twitter par exemple). Comparer pour déceler si la personne se comporte de la même manière, livre les mêmes informations et dégage les mêmes impressions selon les différents réseaux et sites sur lesquels elles se trouvent peut amener un échange riche !

Atelier stalking

Cet atelier nécessite un poste d’ordinateur et une connexion par participant.e. Chacun.e va évaluer son identité numérique en se cherchant sur internet dans :

• Google web

• Webmii http://webmii.com/?language=fr. Pas réellement différent de Google mais le site est bien fait.

• Yasni http://www.yasni.fr/, qui n’est pas très esthétique mais sur lequel on trouve parfois des choses étonnantes.

• Aller sur Google image par curiosité

• Possible aussi de communiquer ce lien, qui explique comment télécharger une copie de ses données sur Facebook et ainsi voir ce que le réseau social sait de vous :

https://www.lesnumeriques.com/appli-logiciel/facebook-comment-recuperer-donnees-a3651.html

Les laisser regarder un peu ce qu’ielles trouvent et leur demander de lister les différents types d’informations qu’ielles vont devoir chercher. Les écrire sur un tableau blanc ou sur une grande feuille blanche, pour qu’ielles aient ce barème sous les yeux pendant leur recherche :

• Les données volontairement partagées (0 point)

• Les données volontairement partagées mais aujourd’hui gênantes ou ne correspondant plus à l’image que l’on se fait de nous (2 points)

• Les données volontairement partagées mais réutilisées dans un autre contexte par quelqu’un ou par un autre site (3 points)

• Les données partagées mais logiquement non accessibles par tous (donnée privée devenue publique) (4 points)

• Les données partagées par un tiers, publication dont j’avais conscience et avec laquelle j’étais d’accord (1 point)

• Les données partagées par un tiers dont je n’avais pas connaissance (2 points)

• Les données partagées par un tiers, publication avec laquelle je n’étais pas d’accord (4 points)

L’activité dure 20 min maximum ; s’ielles n’ont pas fini, ce n’est pas grave. Chacun aura un capital de 50 points, auquel il retirera à chaque information trouvée sur lui le nombre de points correspondant au type d’information. Ne pas retirer de points supplémentaires pour la même information qu’ielles trouveront sur des moteurs de recherche différents. Puis un retour sera fait, en comparant les scores de chacun.e.

Les participant.e.s vont se rendre compte de certaines choses tout.es seul.e.s; par exemple, que des comptes à leur nom, reprenant leurs identifiants Instagram sont créés ex-nihilo → cela indique une réutilisation des données publiques, d’où l’intérêt de faire attention aux chartes de confidentialité etc. quand on publie des informations comme il en sera question dans la troisième partie de l’activité.

Autre exemple, les likes sur réseaux sociaux (Facebook, Youtube etc.) sont des données publiques, et vous avez signé en vous inscrivant. Ne considérez donc pas qu’il s’agisse de transformation de donnée privée en donnée publique, mais plutôt de quelque chose que vous avez publié et sur lequel vous n’aimeriez pas que les gens tombent.

Il existe donc trois types de traces, dont deux concernent ces questions d’identité numérique :

• Les traces volontaires : ce qu’on dit de nous

• Les traces héritées : ce que les autres disent de nous

• Les traces involontaires : ce que les systèmes retiennent de nous, données personnelles

Il est donc utile d’avoir un regard sur ce que l’internet dit de nous et fait de nos données publiques.

Mais cette identité numérique est d’autant plus difficile à cerner (et donc à maîtriser) qu’elle évolue dans le temps, non pas forcément en fonction de l’évolution de notre identité mais selon ce que l’outil informatique et la mémoire des ordinateurs dit de nous à un temps « T ». Ce discours est plus ou moins aléatoire et plus ou moins contrôlable. Il dépend, entre autre, du mode de fonctionnement des moteurs de recherche et de la façon dont ils archivent les données.

En d’autres termes, contrôler les usages faits est complexe.

Conseil médiation :

Vous pouvez ici donner un exemple personnel, qui créera un lien de confiance avec votre auditoire et les incitera à partager ce qu’ielles ont pu trouver d’étonnant. Lorsque vous vous êtes par exemple cherché.e sur Google ou Webmii, vous êtes tombé.e sur un commentaire que vous aviez laissé sur AlloVoisin dans lequel vous demandiez une tente pour partir camper en amoureux dans le Larzac entre le 7 et le 15 juillet. Personne, en dehors de la communauté AlloVoisin, n’avait en fait à savoir ça. Il s’agit de faire comprendre que tout laisse des traces.

Variante

Il est possible d’animer cet atelier à la manière d’un jeu de rôle :

Voici un « scénario catastrophe » : le gouvernement décide de classer les citoyen.ne.s en fonction de leur identité numérique. Les participant.e.s, en navigant sur Webmii, Yasni, Google Image, Google web, Facebook et autres réseaux, vont procéder à leur notation, et vite savoir si leur citoyenneté est mise en danger…l’objectif n’étant pas de se plier au cadre, mais encore une fois de découvrir combien maîtriser son identité numérique peut être compliqué. Les participant.e.s vont se baser sur une nouvelle grille de notation, qui diffère un peu de celle exposée précédemment :

« Quel sera votre classement ? »

- Les données volontairement partagées (+ 2 points)

- Les données volontairement partagées mais aujourd’hui gênantes ou ne correspondant plus à l’image que l’on se fait de nous (- 2 points)

- Les données volontairement partagées mais réutilisées dans un autre contexte par quelqu’un ou par un autre site (- 3 points)

- Les données partagées en privé et normalement non accessibles par tous mais que vous retrouvez sur internet (donnée privée devenue publique) (- 4 points)

- Les données partagées par un tiers, publication dont j’avais conscience et avec laquelle j’étais d’accord (+ 1 point)

Les données partagées par un tiers dont je n’avais pas connaissance (- 2 points) - Les données partagées par un tiers, publication avec laquelle je n’étais pas d’accord (- 4 points)

L’objectif pour l’animateur.rice est ici de pouvoir créer un débat autour des informations qui circulent sur nous sur internet sans notre consentement, ou du moins sans notre connaissance. Rappeler que dans certains pays, comme en Chine, ce classement a déjà été proposé.

Comment contrôler ses données ?

Anticiper

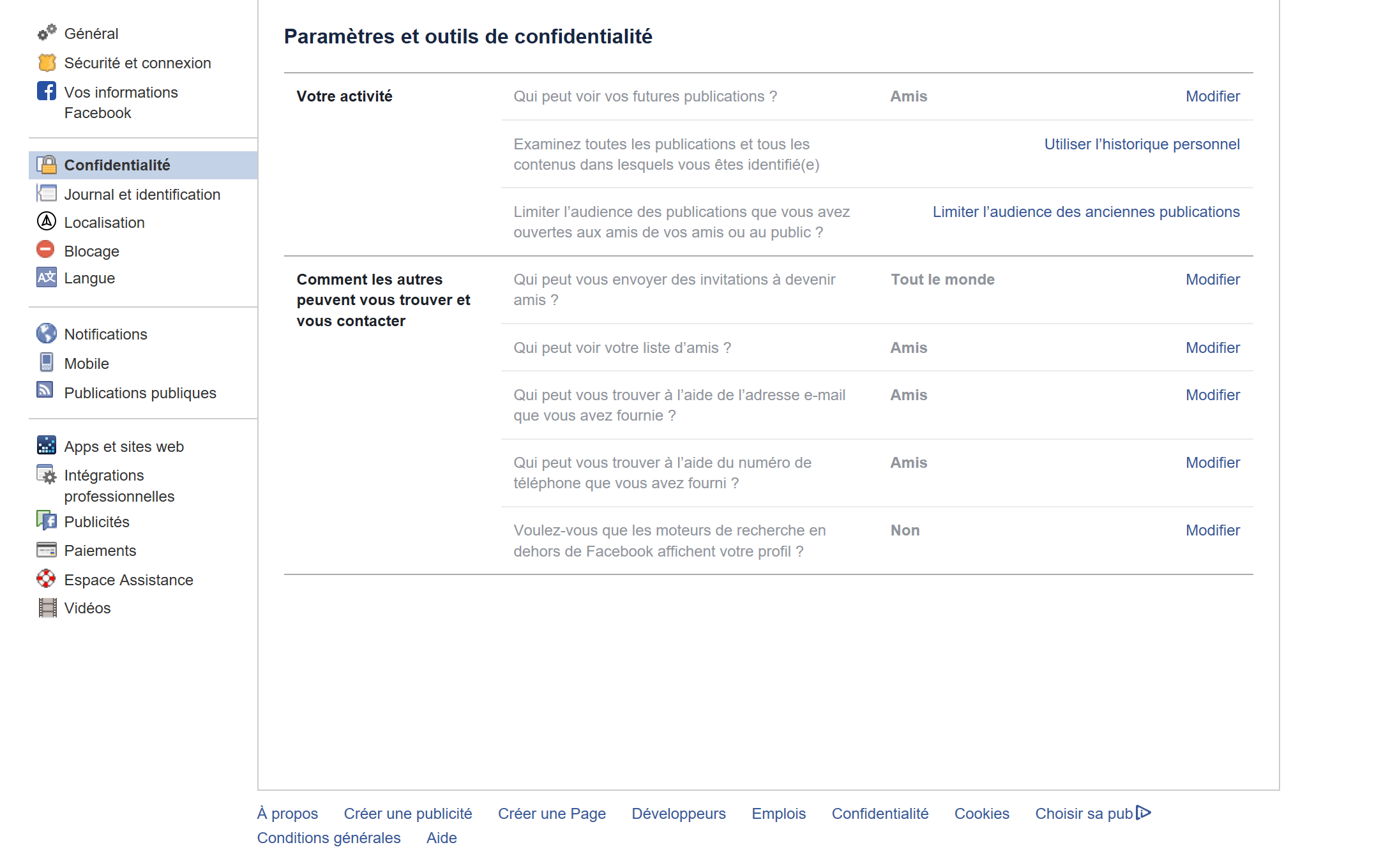

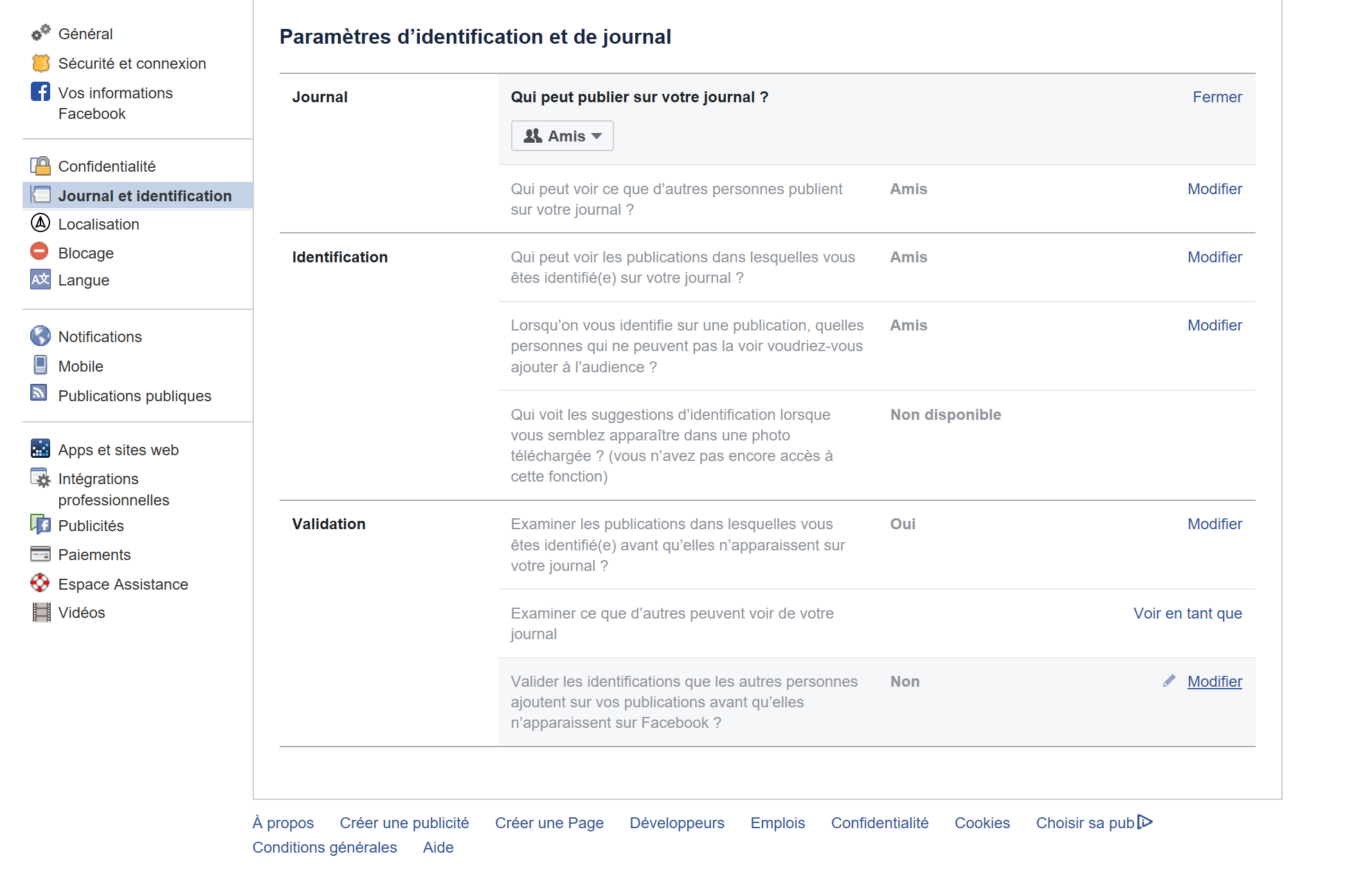

- Configurer correctement ses comptes sur les réseaux sociaux (voir en annexe les exemples Facebook)

- Cloisonner les différents aspects de son identité numérique

Il est important d’avoir conscience que nous avons plusieurs identités simultanées sur le net, que nous pouvons appartenir à plusieurs communautés d’intérêt : une identité professionnelle, une identité privée (famille, ami.e.s), une identité d’intérêt (pour un.e artiste par exemple, qui anime un blog sur l’art contemporain ou qui réalise lui-même des œuvres).

Dans ce cadre, il est par exemple possible d’utiliser des pseudonymes (pour un compte Facebook privé par exemple, ou pour participer à la tenue d’un forum sur la pop folk indienne). Ainsi, le lien ne pourra pas se faire entre l’administrateur.rice du blog VashundaraDasFanclubOfficiel et Marc Bertin si un.e partenaire professionnel.le le cherche sur internet.

Nettoyer

- Vérifier régulièrement en répétant la manœuvre faite en atelier connecté en passant par différents sites

- Contacter les sites qui diffusent des informations que vous ne voulez plus voir apparaitre pour qu’ils les suppriment (il faut parfois beaucoup insister mais ils y sont obligés! voir la Loi n° 78-17 du 6 janvier 1978 relative à l’informatique, aux fichiers et aux libertés, consolidée au 24 mai 2018 et disponible sur Légifrance :

https://www.legifrance.gouv.fr/affichTexte.do?cidTexte=JORFTEXT000000886460&fastPos=1&fastReqId=1367044077&categorieLien=cid&oldAction=rechTexte

Tous les sites doivent par ailleurs donner un accès à leur politique de confidentialité (voir en annexe l’exemple de celles de Google)

Effectuer enfin un retour général. Qu’ont-ielles compris ? Qu’ont-ils retenu ?Revenir sur les idées principales. L’objectif est d’avoir suscité une prise de conscience chez les participant.e.s.

Conseil médiation :

L’intérêt est de faire passer l’utilisateur.rice d’une posture de “victime” qui subit les traces qu’elle laisse à un.e usager éclairé.e, conscient.e des traces qu’ielle laisse et qui maîtrise ses usages.

Pour aller plus loin

Ressources destinées à l’animateur.rice pour mieux comprendre la notion d’identité numérique :

- http://edu.ge.ch/sem/system/files/ressources/telecharger/pdf_dsi_sem_identite_numerique_v10.pdf

-http://www.docpourdocs.fr/spip.php?breve636 - http://edu.ge.ch/sem/system/files/ressources/telecharger/pdf_dsi_sem_identite_numerique_v10.pdf

Séquence pédagogique pour classe de première

- http://www.netpublic.fr/2012/02/identite-numerique-mode-d-emploi-apprendre-agir/

Pour aller plus loin dans le contrôle de ses données sur Facebook

- http://habilomedias.ca/lecon/vie-privee-vie-en-ligne-activite

Activité autour du selfie, 11/14 ans

- http://habilomedias.ca/ressources-p%C3%A9dagogiques/ton-curriculum-vit%C3%A6-virtuel

Site à partir duquel sont disponibles tous les textes de loi relatifs aux données personnelles

- http://eduscol.education.fr/internet-responsable/textes-legislatifs-et-reglementaires.html

Annexes