Le but de cet atelier est de prendre conscience des données que nous laissons à disposition de manière publique sur le web. C’est une sensibilisation aux risques de l’usurpation d’identité.

Objectif général

Temps de préparation pour l'animateur

Domaine de compétence

Temps requis pour compléter l'activité (pour l'apprenant)

Nom de l'auteur

Matériel supplémentaire

Ressource originellement créée

Introduction

Le but de cet atelier est de prendre conscience des données que nous laissons à disposition de manière publique sur le web. C’est une sensibilisation aux risques de l’usurpation d’identité. Nous recommandons donc de faire cette activité en vous assurant au préalable que les participant.e.s seront bienveillant.e.s les un.e.s envers les autres si jamais l’un.e d’entre eux découvrent une information gênante sur un autre participant.e.

Cependant, si au cours de cet atelier, on découvre des informations gênantes sur un des participant.e.s, il faut bien comprendre que ces infos sont déjà en ligne, publiques et accessibles à tous. Mieux vaut les trouver dans le cadre de cet atelier et aider la personne concernée à mieux gérer son identité numérique.

Au préalable :

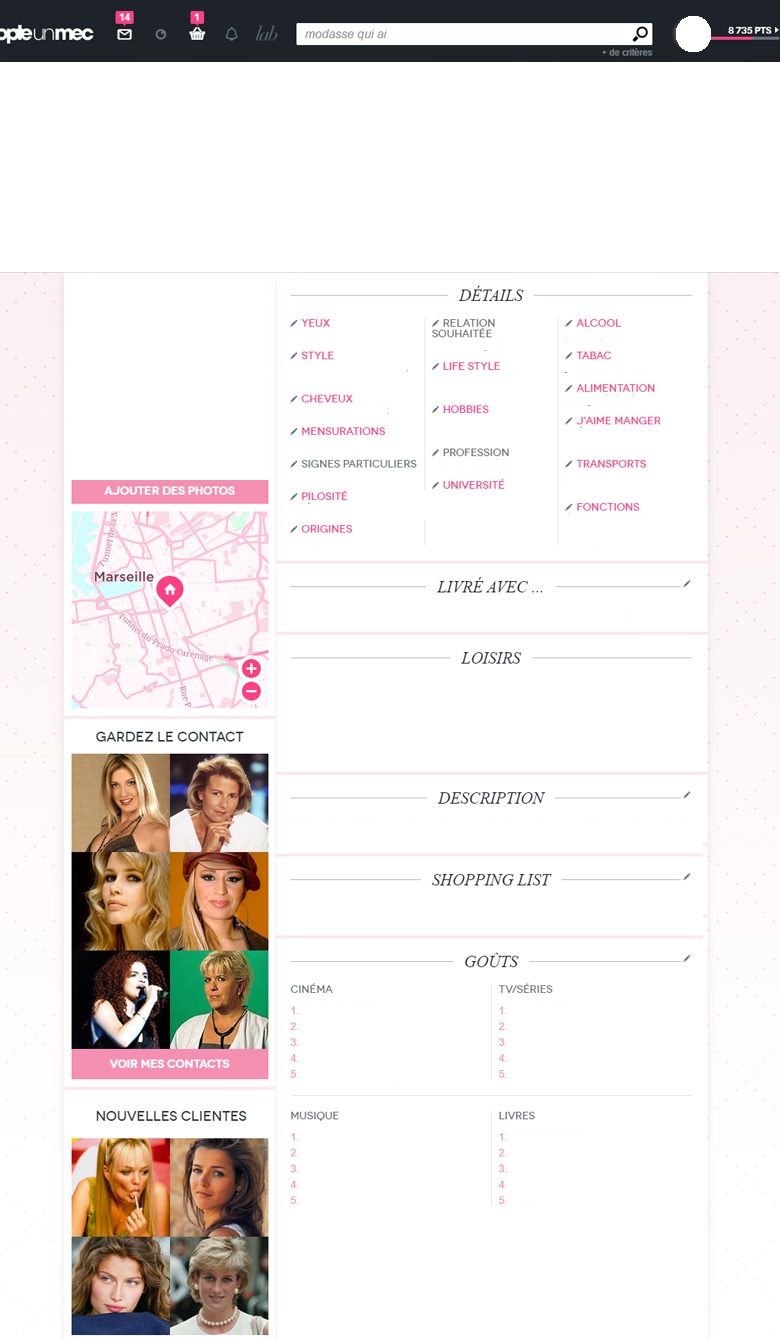

Imprimer les différentes maquettes de profils de site de rencontres, Instagram ou Facebook disponibles en annexes. Selon la durée de l’atelier, prévoir une maquette par participant.e.s (tous modèles confondus) ou une maquette de chaque par participant.e.s

Je suis un usurpateur

Les participant.e.s vont devoir usurper l’identité d’un de leur camarade.

Chacun pioche le nom d’un participant.e.s. Ils feront des recherches, et à partir des éléments trouvés sur leur camarade, ils essaieront au mieux de devenir leur double sur Internet. C’est ce qu’on appelle l’usurpation d’identité.

L’idée n’est pas de créer de vrais (faux) profils sur Facebook, sur Instagram ou sur les sites de rencontres. En effet, cela demanderait de fermer tous les comptes à la fin de l’activité, et un oubli est toujours possible. Il est donc nécessaire d’avoir en main des maquettes de profil Facebook, Instagram, et de sites de rencontre version papier.

Le ou la participant.e va aller chercher des informations et des photos sur le web sur celleux dont ielle a pioché le nom. Ce sont des informations publiques, qu’un parfait inconnu pourrait trouver, sans être en lien (ami, abonné) avec la personne dont on usurpe l’identité. Si jamais les personnes sont liées (par exemple ami sur Facebook), elles doivent se déconnecter de tous leurs comptes.

Ainsi, à partir d’éléments publics trouvés sur Internet ielles pourront noter des éléments de base comme la date de naissance, des éléments plus personnels comme les passions, des posts, même des publications partagées sur les réseaux et imprimer des photos s’ielles ont réussi à en trouver.

Laisser entre 20 et 45 minutes aux participant.e.s pour chercher, puis imprimer et coller ou noter.

Au bout de ce temps, chacun découvre l’ensemble des créations. Demander à chaque participant.e.s comment il a trouvé les informations, et, au sujet des faux profils faits sur lui, s’il avait imaginé qu’on pouvait récupérer toutes ces informations.

Sensibilisation à l'usurpation d'identité

Demander aux participant.e.s ce qu’est pour eux l’usurpation d’identité. Demander également à quoi elle sert (quelles sont les conséquences pour celui dont on vole l’identité ?).

Éléments de réponse : ce délit consiste à prendre délibérément l’identité d’une autre personne, dans le but de commettre des actions frauduleuses. Les moyens sont divers : en accédant aux finances de la personne dont l’identité a été usurpée ou encore en commettant en son nom un délit. La personne peut par exemple ouvrir une ligne téléphonique, un compte bancaire, faire un crédit, ou encore louer une voiture. Pour mémoire, l’usurpation d’identité est punissable d’un an de prison et de 15 000€ d’amende. Pour plus d’exemples, on peut lire cet article de Madmoizelle : L’usurpation d’identité sur Internet.

Pour aller plus loin

Après avoir vu ce qu’il faut faire en cas d’usurpation d’identité. L’une des solutions est de consolider et diversifier ses mots de passe. Ainsi, dans le prolongement de cette activité, vous êtes invités à faire l’atelier : https://voyageursdunumerique.org/fiche/des-mots-de-passe-a-toute-epreuve/

Il y a une variante possible à cet atelier : prendre les identités de personnalités publiques (Youtubeurs, rappeurs, acteurs, humoristes, etc : Bigflo et Oli, Omar Sy, Black M, Antoine Griezmann, Kev Adams, Maitre Gims, Louane, Amir, Stéphane Plaza, Cyril Hanouna et Norman sont des exemples parmi d’autres). Cette solution fausse cependant un peu le jeu : il est bien plus facile de trouver des éléments sur eux puisque ce sont justement des personnalités publiques.

Variante

Si on manque de temps, on peut également demander aux participant.es d’écrire une histoire racontant la vie de la personne usurpée. Dans ce cas, donner comme exemple le premier portrait Google fait par un journaliste du Tigre en 2009. Cet exemple est assez vieux, mais montre l’étendu des informations que l’on peut trouver sur Internet si l’on ne prend pas garde à sécuriser ses informations personnelles, notamment sur les réseaux sociaux. Insister sur le fait qu’en 2009, nous n’étions pas encore aussi sensibilisés qu’aujourd’hui à la sécurité des données personnelles.